如何監視iMessage 訊息|偷看別人的iMessage

iMessage 是蘋果公司推出的加密通訊服務,內建於iPhone 和Mac 系統中,用戶可以在iOS 與MacOS 裝置上傳送加密的文字、照片和影片訊息。由於iMessage 具有端到端加密的特性,訊息在傳輸過程中理論上不會被協力廠商監聽和擷取。

任何通訊工具都無法做到100%安全。iMessage 雖然有加密保護,但仍面臨一定的監視與擷取風險,比如透過破解iCloud 備份查看聊天記錄,利用特殊的監視工具直接擷取iMessage 聊天,或者透過木馬軟體感染監控等手段。聰明的黑客也在努力破解iMessage 的加密算法,目的達到解密監聽。

本文將為大家介紹iMessage 可能面臨的幾種監視威脅與攻擊手段。並提供相應的防護對策與建議,幫助iPhone 用戶瞭解iMessage 的安全風險,採取有效行動強化防護,避免敏感隱私訊息遭到窺探。

同時,我們也將分析目前iMessage 安全保護的不足與需改進的地方,希望蘋果公司能夠持續改善iMessage 的安全機制,打造一個更加安全可靠的用戶加密通訊環境。絕對安全雖然難以做到,但不斷提高攻擊難度與使用門檻,對用戶的安全防護來說至關重要。

iMessage 雖然安全性整體不錯,但仍有提高空間,安全仍需軟硬體共同努力。用戶應做好全面風險評估與安全防護,蘋果更需要持續努力打造一個更加安全的iMessage 通訊生態。未來,我們期待iMessage 在安全機制與演算法等方面能有更加緊密的配合,全面提高iMessage 的安全防護能力。

透過iCloud 備份檔案查看訊息

iMessage 的聊天記錄會自動同步並備份到iCloud 中,以供用戶在不同裝置之間同步訊息。但是,iCloud 備份的內容是未加密的,意味著如果iCloud 帳號密碼泄露,攻擊者可以直接登錄iCloud 並查看iMessage 的聊天記錄。

要查看iCloud 備份的iMessage 聊天記錄,攻擊者可以透過以下幾種方式:

- 獲取或盜取用戶的Apple ID 和iCloud 密碼。一旦攻擊者獲取到用戶的Apple ID 和iCloud 密碼,就可以直接登錄iCloud 閱讀iMessage 的聊天備份。這可能是攻擊者入侵iCloud 監視iMessage 最直接的方式。用戶應使用高強度複雜的iCloud 密码,避免使用容易猜測的個人訊息,定時變更密碼,減低被盜取的風險。

- 感染木馬監控iCloud 密碼。某些手機木馬軟體會在背景執行,密切監視手機上的帳號密碼,一旦發現用戶鍵入iCloud 的Apple ID 和密碼,木馬就會記錄並上傳,讓攻擊者可以登錄iCloud 查閱聊天記錄。用戶應定期全面檢測手機並刪除可疑應用,避免手機被木馬監控。

- 利用社會工程學獲取密碼。攻擊者可能透過詐騙獲取iCloud 密碼的方式很多,譬如假冒Apple 客服的電話詐騙,或者透過簡訊騙局傳送的鏈接獲取驗證碼等。用戶需要保持高度警惕,不輕易遞交帳號驗證訊息,避免上當受騙。

- 透過測試或還原iCloud 密碼。由於許多人使用生日、電話號碼或簡單數字串作為iCloud 密碼,這類密码很容易被暴力破解。用戶應使用高強度複雜的iCloud 密碼,定時修改,以防止被猜測破解。

為防止iMessage 聊天記錄遭到透過iCloud 監視,用戶應採取以下措施:

- 選用複雜高強度的iCloud 密碼,不要使用生日或簡單數字組合。用戶應選用長度8位字元以上、包含字母、數位和特殊符號的複雜iCloud 密碼。生日、電話號碼等簡單訊息容易被猜測破解,應避免使用。定期修改iCloud密碼也很重要,建議每3-6個月更換一次密碼,減低被破解的風險。

- 啟用Apple ID 雙重認證機制,增加密碼破解難度。Apple ID 雙重認證會在登錄時要求鍵入密碼和驗證碼,驗證碼會透過簡訊傳送到用戶的手機,此舉增加了攻擊者入侵iCloud 的難度。用戶應在iCloud 中啟用「雙重認證」機制以加強帳戶安全。

- 勿在公共WiFi 下登錄iCloud,避免帳號密碼被監聽。公共WiFi 環境的安全性較差,iCloud 的帳號密碼可能被監聽。用戶應避開使用公共WiFi 網路登錄或傳輸iCloud 敏感訊息,以免被肉鷹盜取密碼,造成帳戶安全風險。

- 定期檢查iCloud 未驗證的裝置列表,避免密碼被盜用監視。用戶應定期登錄iCloud,檢查「密碼與安全性」選項中的「未驗證的Apple 裝置」列表。如發現陌生裝置,應立即變更iCloud 密碼,避免帳號被盜用。

- 不要透過簡訊鏈接等方式與不明來歷的電話或網頁分享iCloud密碼。簡訊、電話等社會工程手段可能被用來騙取iCloud 密碼,用戶勿輕易向不明來歷的對象遞交帳號或驗證碼訊息。蘋果官方也絕不會以此方式要求用戶提供帳號安全訊息。

- 使用應對社會工程的警惕,不輕易遞交帳號密碼或驗證碼。用戶應警惕可能的社會工程詐騙,不輕易相信電話、簡訊或郵件中的鏈接與訊息。不輕易向任何人透過任何方式(包括人工客服)遞交iCloud 的帳號、密碼或驗證碼,避免帳號訊息被騙取利用。

強化iCloud 密碼管理,啟用雙重認證,提高社會工程防護意識,定期檢查帳戶安全,是有效減低iCloud 備份檔案被監控風險的重要措施。安全防護需要用戶的共同努力,共同提高安全意識與警惕防範。

透過mSpy 監控iMessage

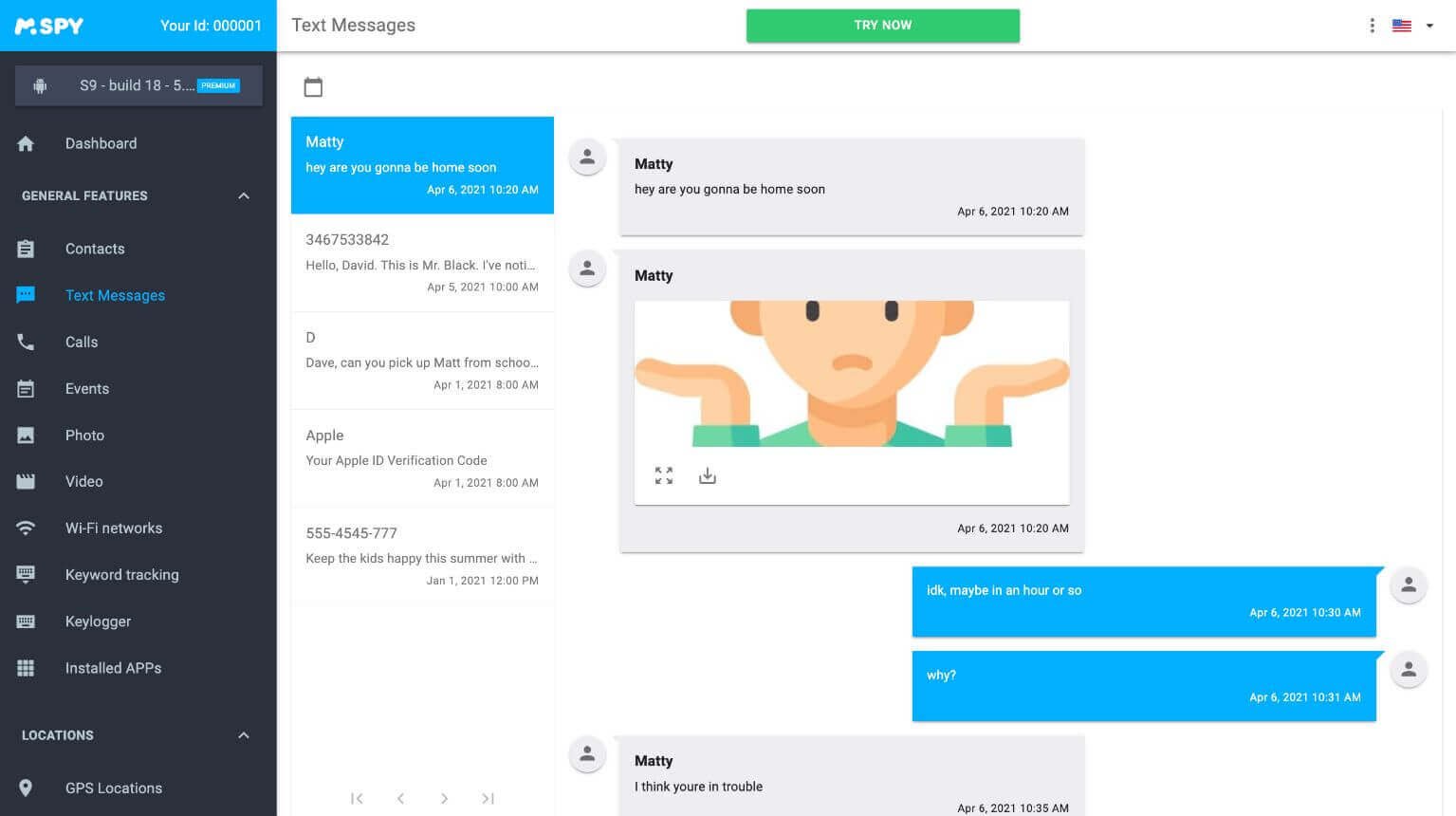

mSpy 是一款手機監控軟體,能夠在背景執行監視手機上的各項活動,其中也包括對iMessage 的監控。監視者如果在目標iPhone 上安裝mSpy,就可以透過該軟體從遠端密切監視iMessage 聊天,達到監控iMessage 聊天的目的。

mSpy 是一款功能強大的手機監控軟體,主要有以下特色功能:

- 完整的訊息監視。mSpy可以監控手機上的即時通訊訊息,像WhatsApp,Facebook,Snapchat,LINE 等。並擷取記錄聊天內容,用戶可以查看完整對話訊息。

- 聯絡人追蹤。mSpy 會記錄手機通訊錄和聯絡人的詳細訊息,並可以根據號碼搜尋對應的聯絡人,方便用戶查詢目標手機的聯繫網絡。

- 手機App 監控。mSpy 會記錄手機上安裝的所有應用列表,並可以選擇指定監視某些應用的作業行為,譬如開啟時間和耗費時間等訊息。

- 定位追蹤。mSpy 利用手機的GPS 模塊定期記錄手機位置,並將位置訊息傳送到控制台,用戶可以查閱目標手機的歷史行蹤和即時位置。

- 瀏覽記錄監視。mSpy 會記錄手機的網頁瀏覽記錄和搜尋記錄,並將訪問地點時間網址等訊息傳送到控制台,方便用戶分析目標手機的上網習慣和興趣愛好。

- 自動擷取。mSpy 可以根據用戶需求,自動定時對手機螢幕進行擷取,並傳送最新擷取到控制台,用戶可以第一時間查看手機當前界面。

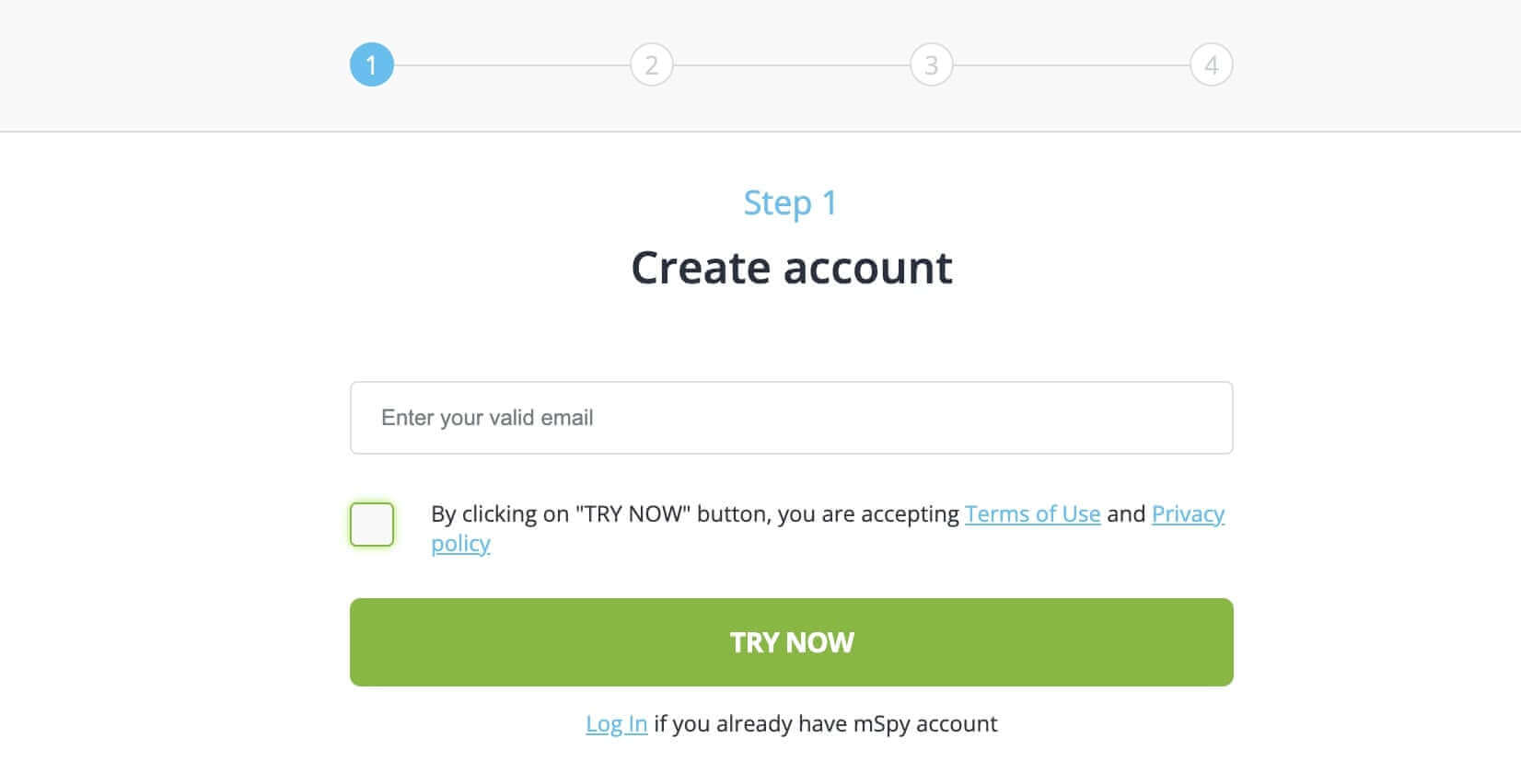

透過mSpy 監控iMessage 主要有以下步驟:

步驟1:購買mSpy 監控套餐並註冊賬戶。mSpy 收費使用,需要在官網選擇套餐並付款購買。購買後會得到一個網頁控制台帳號用以登錄和管理被監控手機。

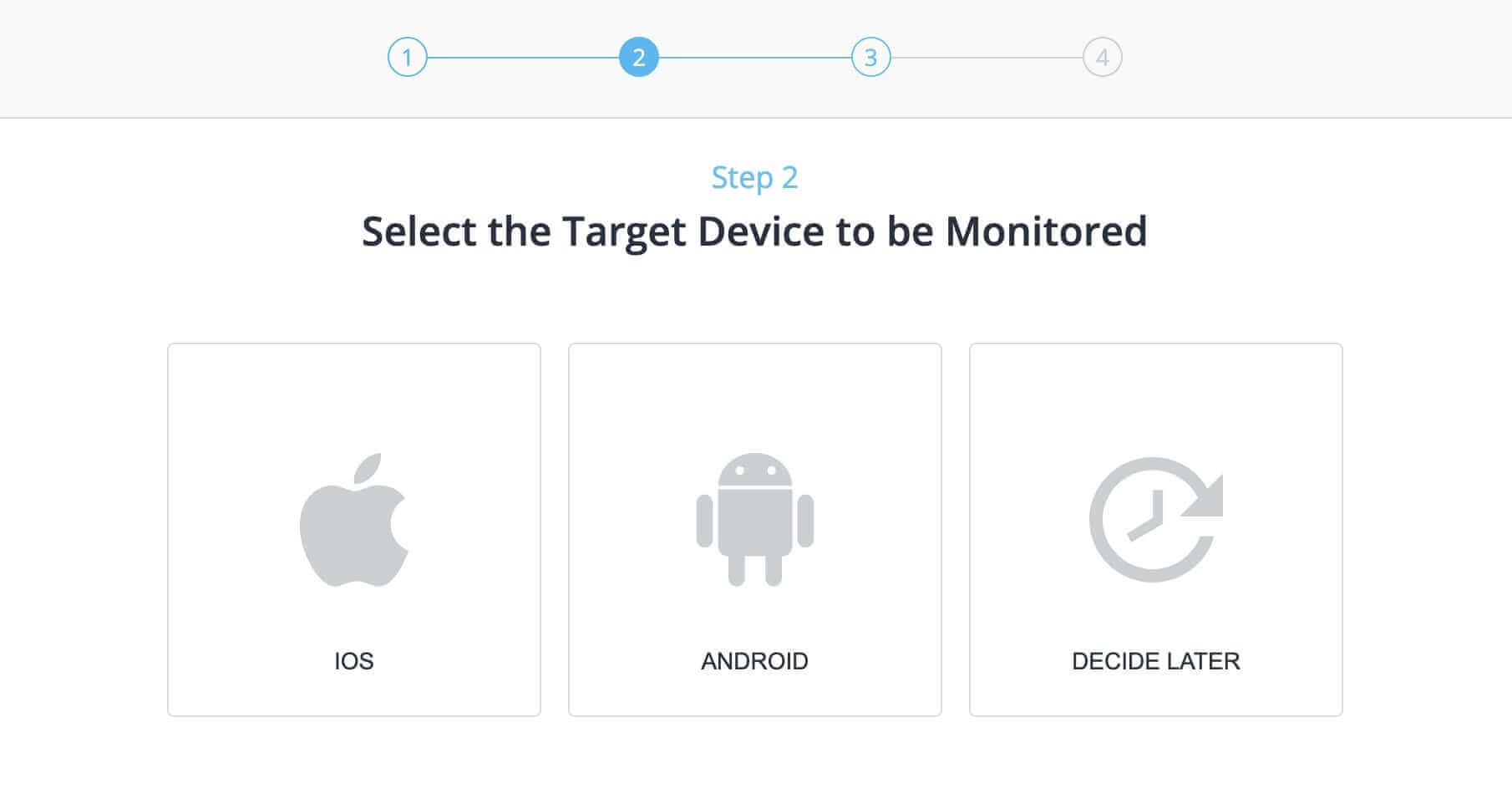

步驟2:在目標手機安裝mSpy。這需要獲取手機的實際作業權限,安裝過程需解鎖手機並允許一定權限。安裝完成後mSpy 將在背景運行並開始記錄手機作業與監視通訊。

步驟3:登錄mSpy 線上控制面板,選擇需要監控的項目。監視者可以選中iMessage 選項,開始對iMessage 聊天訊息進行即時監視。

步驟4:選擇提醒及報告方式。mSpy 可以選擇傳送螢幕擷取、記錄等監視結果到用戶郵箱,也可定制即時提醒,當發現特定聊天內容或特定聯繫人時及時通知用戶。

使用越獄軟體破解iMessage

有些破解團隊開發的iPhone 越獄工具可以完全破解iPhone 的系統保護,進入核心系統並安裝監視工具,從而螢幕擷取和監視iPhone 上的iMessage 聊天。特殊的監視工具也可在未越獄的iPhone 上直接執行,風險極大。

要防止iMessage 被這些特殊監視工具螢幕擷取,用戶應定期全面檢測iPhone,删除可疑應用與越獄痕迹。不建議普通用戶自行越獄iPhone,以免造成系統安全漏洞。蘋果公司也需要持續修補iOS 系統的安全漏洞,防止被利用進行iMessage 擷取。

定期全面檢測並刪除iPhone 上的可疑應用,是防止iMessage 被特殊監視工具破解的重要措施。只有軟硬體攜手,修補漏洞與加強防護,iMessage 訊息螢幕擷取風險才有可能真正降低。

安裝木馬監視iMessage

手機木馬軟體的監視功能也可以用來監控iMessage 的聊天記錄。一些可疑協力廠商應用中隱藏木馬會在背景執行,密切監視手機上的各項訊息,包括iMessage 聊天。一旦發現有敏感訊息,木馬就會將其截圖並上傳給攻擊者。

要避免iMessage 被手機木馬監控,用戶可以採取以下措施:

- 定期全面掃描iPhone,檢測並刪除可疑應用與木馬。可以使用高檢測率的手機反病毒工具進行深度掃描,刪除發現的高危應用與病毒。

- 謹慎安裝協力廠商應用,避開從未知來源的市場下載應用。只從官方App Store 下載已驗證的應用,減低惡意程式感染風險。

- 定期變更iMessage 聊天的設定,避免聊天記錄、聊天檔案等長期儲存在手機上,被木馬監控與擷取。可以在設定中選擇「30天後刪除聊天記錄」等選項。

- 避免在iMessage 中傳送與分享敏感的聊天檔案、聊天擷取畫面等,特別是與銀行、密碼等相關的敏感訊息。

- 選擇使用iMessage 時不使用手機號,而使用Apple ID。這樣即使聊天記錄被螢幕擷取,也不會顯示手機號,減低個人訊息暴露的風險。

- 定期變更iMessage 聊天中使用的Apple ID 密碼,避免密碼被木馬監控與破解後登錄iMessage 。

要防止iMessage 被手機木馬監控,保護聊天安全,強化手機安全防護與應用審慎下載很重要。定期全面掃描iPhone,選擇使用官方 App Store,適當加強iMessage 的設定與減少敏感內容的傳輸,可以有效降低被木馬監控與擷取畫面的風險,切實保護通訊隱私安全。

人人亦應提高手機及網路安全意識,做好個人訊息與通訊安全防護工作。網路犯罪活動時有所聞,用戶訊息安全已經成為面臨的重大風險,加強手機安全防護刻不容緩。

利用逆向工程解析iMessage 加密

iMessage 使用端到端加密機制,理論上訊息在傳輸過程中不會被協力廠商破解與監聽。但是,聰明的黑客一直在努力尋找方法破解iMessage 的加密演算法,目的達到解密並監聽iMessage 聊天。

其中一種可能的破解方法是逆向工程解析iMessage 的加密機制。所謂逆向工程,是將iMessage 的軟體系統進行反向分析,追蹤其加密演算法與密鑰生成流程,從而破解解密機制。iMessage 雖開源加密演算法,但實際軟體實現過程中也可能出現安全漏洞供攻擊者利用。

要實現對iMessage 加密的逆向工程,黑客需要採取以下步驟:

- 獲取iMessage 的軟體系統與加密演算法源代碼。這需要對OSX與iOS系統進行越獄,或者在開發者模式下檢測iMessage 。

- 對源代碼進行反編譯,還原至接近原始的機器碼與演算法。這需要使用一定的反編譯工具與技巧。

- 分析反編譯后的iMessage 機器碼,追蹤資料的加密與解密流程,找出加密演算法與密鑰生成的細節與漏洞。

- 根據分析,構建iMessage 加密的數學模型,給出加密解密的理論流程。在實際作業中交叉驗證理論流程的正確性。

- 如果理論流程正確,就可以構建出破解iMessage 加密的應用與解密工具。

要防止iMessage 加密被逆向工程成功破解,蘋果公司需要做好以下工作:

- 不斷加強iMessage 的加密演算法與流程,特別是密鑰的管理與切換機制。讓其難以被完整解析。

- 在iMessage 的實際軟體實現過程中,避免出現明顯的安全漏洞與加密實現缺陷。

- 加大對逆向工程與解密應用的打擊力度,遏制非法破解工具的傳播。

- 鼓勵白帽子破解實現「報告漏洞獎勵制度」,從而修補iMessage 系統中的安全漏洞。

iMessage 雖開源加密演算法,但軟體實現與密鑰管理也需要持續加強與改進,避免被黑客成功解析與破解。蘋果應加大投入,不斷提高iMessage 的加密安全性與抗攻擊能力。用戶也需要保持警惕,避免使用有安全漏洞的舊版本系統,及時更新至最新穩定版本。

結論

iMessage 雖使用強大的端到端加密機制,但iMessage 仍面臨被攻擊者監控與螢幕擷取的風險,無法達到絕對安全。用戶不應完全依賴加密,放鬆警惕,仍需做好全方位的安全防護工作。iMessage 的主要監控與擷取風險源自三個方面:iCloud 檔案的監視、手機木馬的擷取畫面上傳與加密演算法的解析破解。要減低風險,需要在帳號管理、手機安全和技術防護方面都下足功夫。

iMessage 作為主流通訊工具,訊息安全仍需各方共同努力。單靠端到端加密還不夠,安全防護需要從帳號管理,裝置防護到技術優化等各個環節全面提高,才能切實降低被監控與螢幕擷取的風險,保護用戶的通訊安全與隱私。安全沒有終點,只有更安全。防範風險,警惕威脅,是維護訊息安全的基本原則。

點擊星星給它評級!

到目前為止還沒有評級!